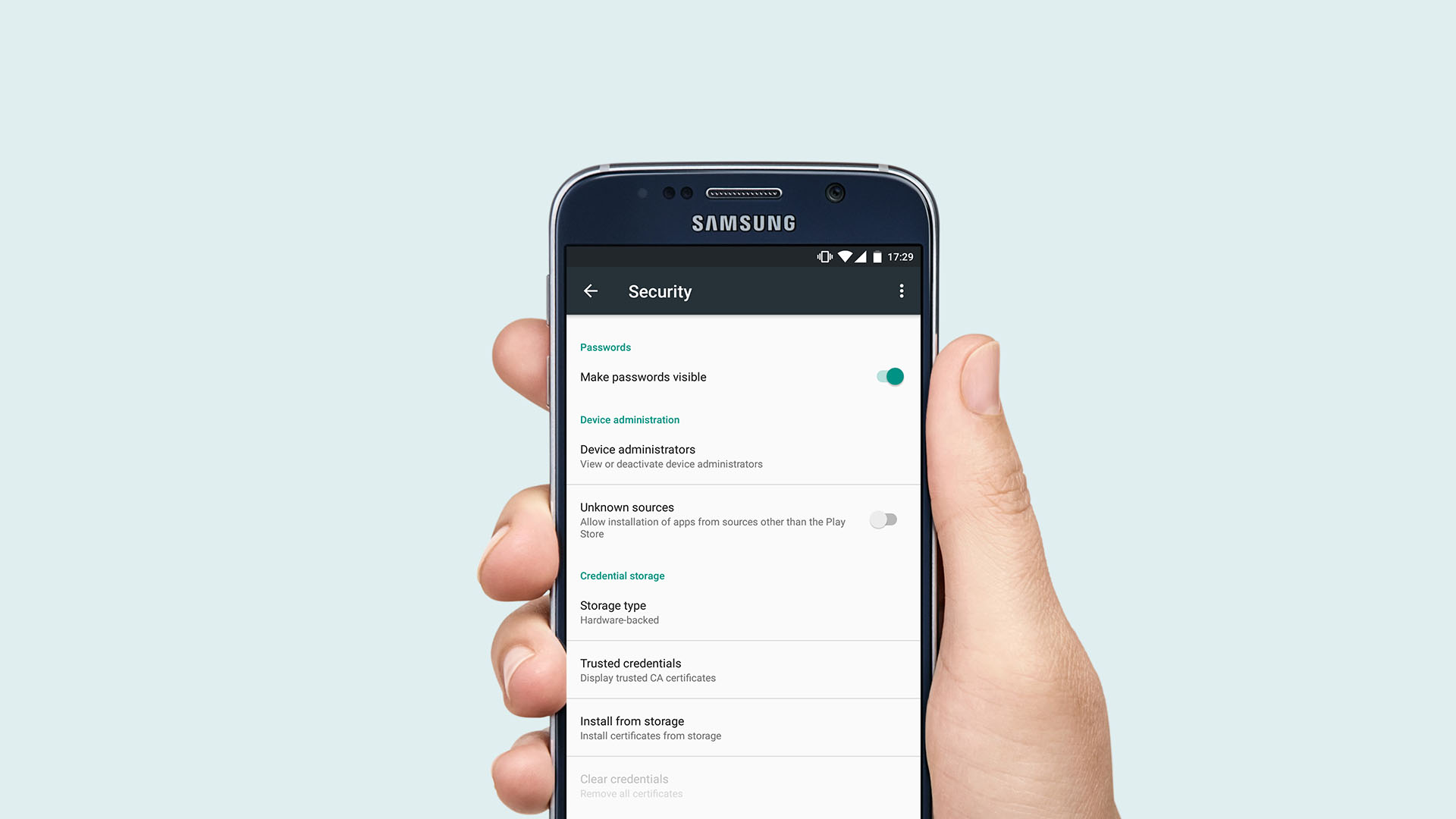

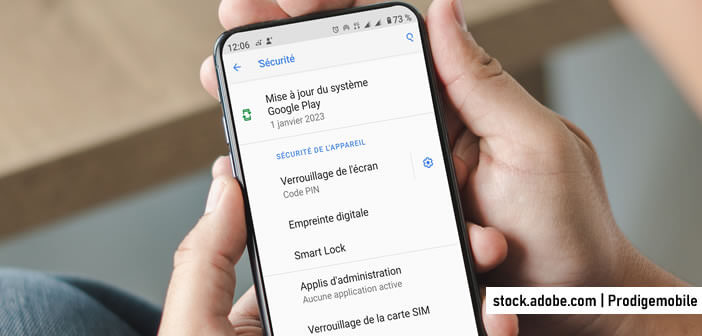

Main Et Smartphone Avec Scan Du Système De Protection Cybersécurité Connexionsécurité Et Cryptage Des Informations D'identification De L'utilisateur Accès Sécurisé Aux Informations Personnelles De L'utilisateur Accès Internet Sécurisé | Photo Premium

Main Tenir Smartphone Avec Global Virtuel Avec Cybersécurité Connexion Sécurité Et Cryptage Des Informations D'identification De L'utilisateur Accès Sécurisé Aux Informations Personnelles Des Utilisateurs Accès Internet Sécurisé | Photo Premium

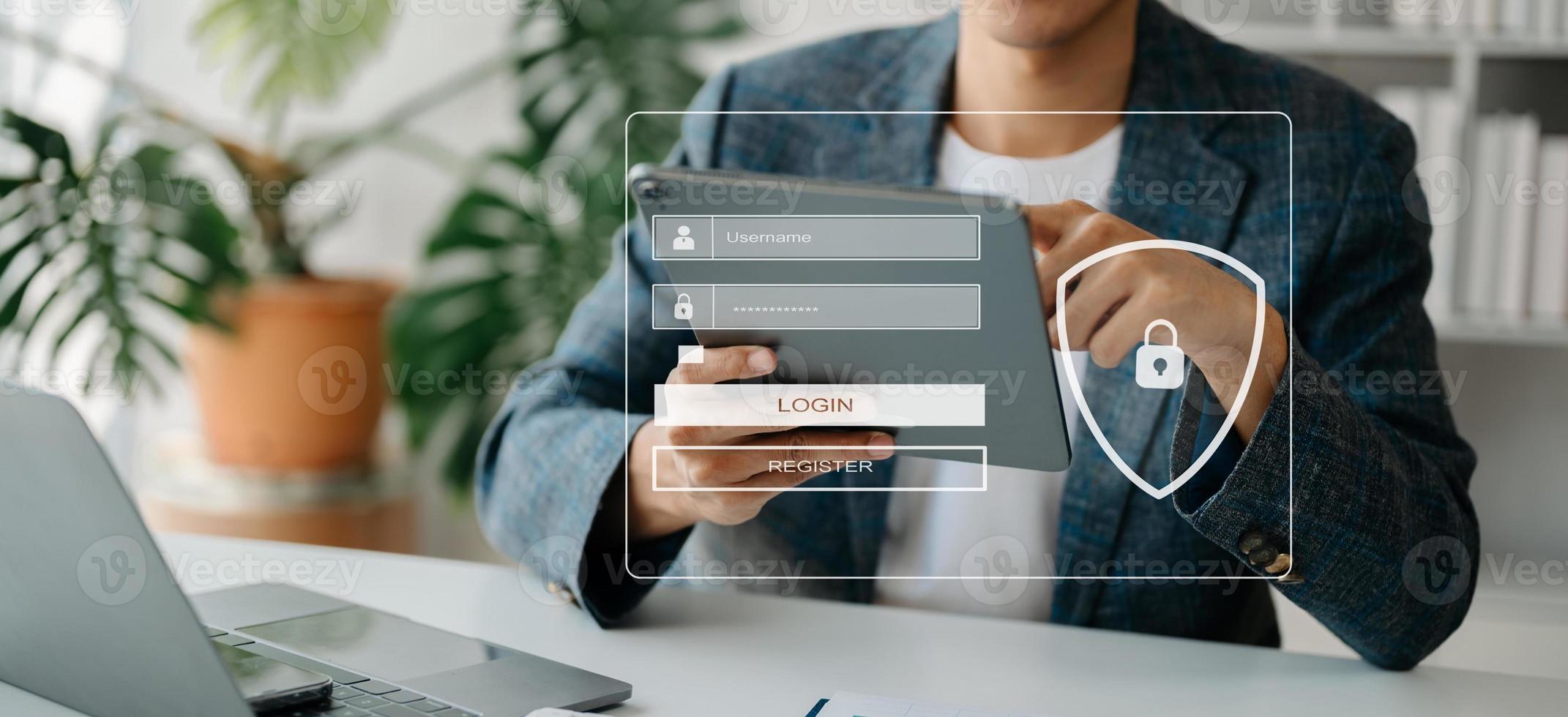

concept de cybersécurité, connexion, utilisateur, sécurité et cryptage des informations d'identification, accès sécurisé aux informations personnelles de l'utilisateur femme utilisant un smartphone et une tablette 25941429 Photo de stock chez Vecteezy

Achetez en gros Téléphone Robuste à Imagerie Thermique Infrarouge Ip68, Téléphone Ptt à Cryptage Iris, Smartphone 4g Lte Nfc Chine et Téléphone Robuste à Imagerie Thermique Infrarouge à 430 USD | Global Sources

concept de cybersécurité, connexion, utilisateur, sécurité et cryptage des informations d'identification, accès sécurisé aux informations personnelles de l'utilisateur femme utilisant un smartphone et une tablette au bureau 22732845 Photo de stock chez